本文源于:https://www.comparitech.com/blog/information-security/default-password-routers-study/

Comparitech 的一项研究发现,攻击者可以使用制造商的默认管理员密码找到并远程访问大约 16 个连接互联网的家庭 Wi-Fi 路由器。受害者可能面临窃听、恶意软件、劫持等风险。

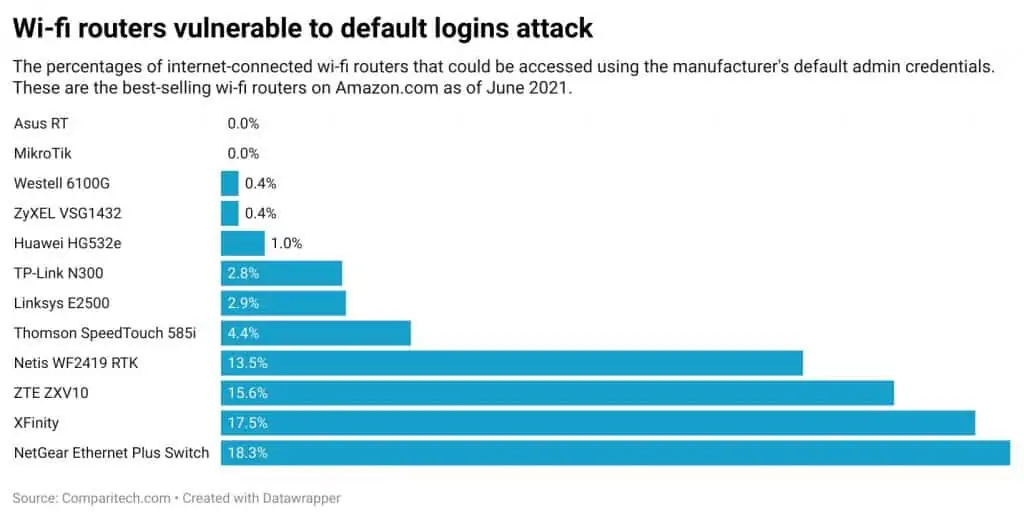

Comparitech 研究人员发现,在亚马逊上销售的最流行的家庭 Wi-Fi 路由器中,6.4% 仍然使用制造商的默认管理员凭据。这些数以万计的路由器可以被远程发现并使用公开可用的密码进行攻击,从而允许恶意黑客访问受害者的家庭网络。

Comparitech 的网络安全研究团队使用免费提供的工具在网上扫描亚马逊上销售的前 12 款家用 Wi-Fi 路由器型号。然后,他们使用自动脚本尝试使用制造商的默认凭据登录每个路由器的管理仪表板。

研究人员总共发现并测试了 9,927 台路由器。635 容易受到默认密码攻击。

我们的结果似乎表明,某些路由器可能比其他路由器更坚持用户在第一次设置设备时更改默认密码:

| 路由器型号 | 成功登录 | # 已测试 |

|---|---|---|

| 华硕RT | 0.00% | 307 |

| 微信 | 0.00% | 463 |

| 威斯特尔6100G | 0.40% | 753 |

| 合勤 VSG1432 | 0.40% | 1001 |

| 华为HG532e | 1.00% | 546 |

| TP-Link N300 | 2.80% | 1000 |

| Linksys E2500 | 2.90% | 1000 |

| 汤姆逊 SpeedTouch 585i | 4.40% | 998 |

| Netis WF2419 RTK | 13.50% | 1000 |

| 中兴ZXV10 | 15.60% | 859 |

| XFinity | 17.50% | 1000 |

| NetGear 以太网 Plus 交换机 | 18.30% | 1000 |

尽管进行了数百次测试,但 AsusRT 和 MikroTik 模型根本无法访问,这表明它们要求用户在允许互联网连接之前更改默认密码。从网络安全的角度来看,这是理想的选择。

另一方面,发现除非更改默认管理员密码,否则大约六分之一的中兴 ZXV10、XFinity 和 NetGear Ethernet Plus Switch 路由器容易受到默认密码攻击。

威胁是什么?

如果不法分子可以访问您的 wi-fi 路由器的管理员面板,他们可能会发起一系列攻击:

- DNS 劫持 – DNS 或域名系统将“comparitech.com”等域名关联到计算机用于通过 Internet 进行通信的 IP 地址。通过篡改路由器中的 DNS 条目,攻击者可以在用户不知情的情况下将用户重定向到恶意站点和恶意软件下载。

- 窃听——攻击者可以监控受害者在连接到路由器的每台设备上所做的一切,包括他们访问的网站以及通过网络发送的任何未加密数据。

- 滥用您的连接——攻击者可以使用路由器作为代理来下载盗版内容、访问非法站点或访问非法材料。您可能因这些活动而被怀疑或承担责任。

这些只是一长串潜在威胁中的一个示例。如果路由器受到威胁,连接到它的所有设备也会受到损害。

如何更改默认管理员密码

请记住,您的 Wi-Fi 路由器的管理密码(或应该)与您用于连接互联网的密码不同。管理用户名和密码用于登录设备的管理仪表板,您可以在其中管理路由器的设置和功能。

更改路由器的管理员密码对您家的网络安全至关重要。一定要创建一个独特而强大的密码。

您通常可以通过使用 wi-fi 或 LAN 正常连接来访问路由器的管理面板。然后,打开 Web 浏览器并在 URL 栏中键入“192.168.0.1”或“192.168.1.1”(无引号),然后按 Enter。在大多数情况下,这会导致路由器仪表板登录页面。

以下是有关如何更改研究中每个易受攻击的路由器的管理密码的官方资源:

- TP-Link WR841N

- Westell 6100G(这个产品线好像已经转移到NetGear)

- Netis WF2419 RTK

- Linksys E2500

- 华为HG532e

- XFinity XB6-T

- 合勤 VSG1432-B101

- NETGEAR 以太网 Plus 交换机 (GS108PEv3)

- 汤姆逊 SpeedTouch 585i / TR-069

- 中兴ZXV10

大多数路由器制造商可以做得更好

尽管消费者有责任更改他们的默认密码,但路由器制造商应该更加坚持这样做。

最明显的解决方案是要求用户在第一次设置设备时更改路由器的默认管理员密码。在允许公共互联网连接之前,用户必须更改密码。

路由器还可以实施两因素身份验证来访问管理员帐户。需要发送到所有者智能手机的一次性代码才能登录。

研究方法论

该研究于 2021 年 6 月进行。

研究人员将精力集中在 Amazon.com 上销售的前 12 款路由器型号上。筛选市场结果以找到最受欢迎和最常购买的型号。

他们使用 ZoomEye 和 Shodan.io 在互联网上找到了这些路由器的 IP 地址,这些搜索引擎可以扫描网络以查找特定的互联网连接设备。

研究中所有型号的制造商默认登录凭据均来自可公开访问的网站。

研究人员首先单独检查每个路由器型号的公开获得的默认凭据,确保凭据有效。

然后他们编写了自动脚本来尝试登录整个收集的 IP 地址集。

登录被记录为成功或不成功,结果如上表所示。

我们没有以超出我们研究范围的任何方式访问或修改路由器,只检查使用默认凭据成功登录。

感谢国际友人摩根的分享,阿鑫翻译转载

Thanks for Morgan's sharing, translated and reprinted by A Xin

版权声明:本站绝大数资源来自互联网收集,如有侵权、不妥之处,请联系站长删除。敬请谅解!